Vérifier la configuration de sécurité de mon appareil

Examinez la configuration de sécurité de votre appareil à la recherche de vulnérabilités communes.

Vérifiez les paramètres de votre dispositif pour voir s’ils répondent aux exigences minimales recommandées

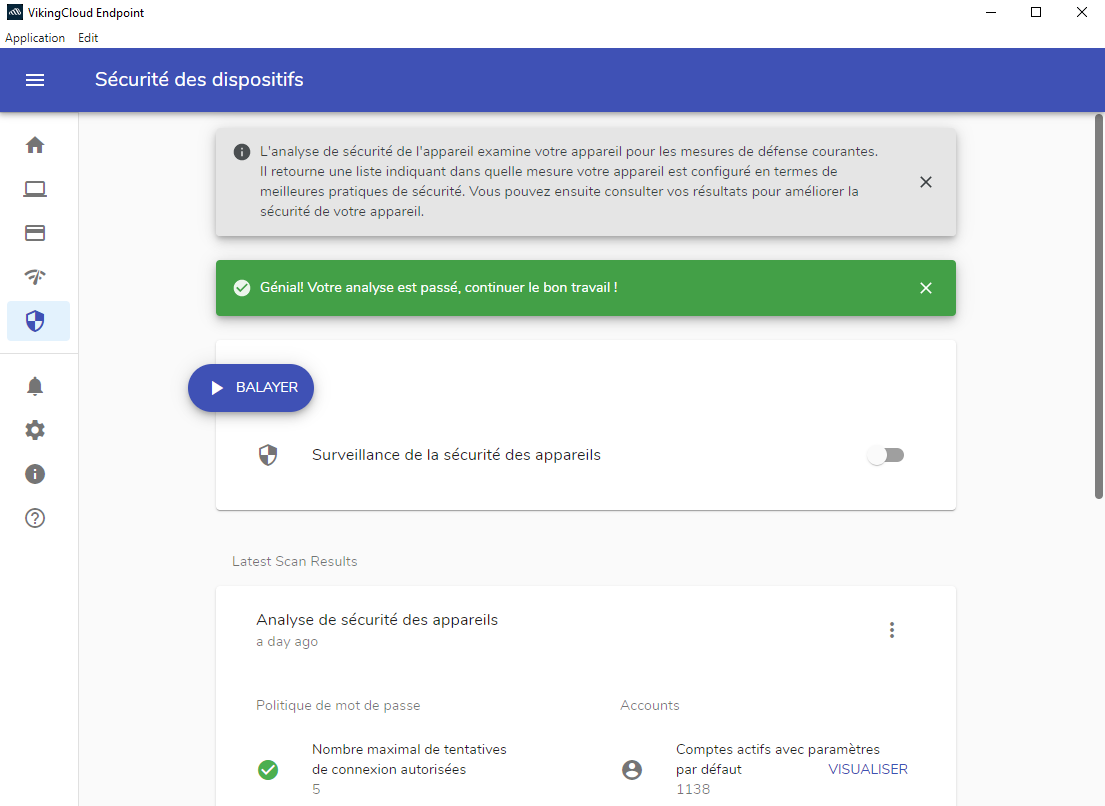

Sécurité des dispositifs

Le Device Security Scan examine votre appareil à la recherche de mesures défensives communes.

Il renvoie une liste indiquant la configuration de votre appareil en termes des meilleures pratiques de sécurité. Vous pouvez ensuite examiner vos résultats pour améliorer la sécurité de votre appareil.

Dans l’onglet « Sécurité des dispositifs » , sélectionnez « Balayer » . L’analyse sera lancée et les résultats s’afficheront à l’écran.

Comprendre les résultats

Politique en matière de mots de passe

Nombre maximal de tentatives de connexion autorisées – nombre de fois qu’un utilisateur est autorisé à se connecter avec un mauvais mot de passe avant d’être bloqué. Il n’est pas recommandé de dépasser le nombre de 5.

Temps verrouillé après l’échec de la connexion – le minimum pour un laissez-passer est de 30 secondes.

Longueur minimale du mot de passe – le mot de passe doit comporter au moins 8 caractères pour être accepté.

Complexité suffisante du mot de passe – le mot de passe doit contenir au minimum des caractères numériques et alphabétiques pour être accepté.

Âge maximum autorisé pour le mot de passe – combien de fois l’utilisateur est-il invité à changer son mot de passe. Il est recommandé de le faire tous les 30 jours.

Mots de passe uniques nécessaires avant la réutilisation – nombre de fois qu’un utilisateur doit changer un mot de passe avant de pouvoir le réutiliser. Un minimum de 6 réinitialisations est recommandé, l’idéal étant qu’aucune réutilisation de mot de passe ne soit autorisée.

Comptes

Comptes actifs avec paramètres par défaut – contrôle de l’utilisation des comptes par défaut fournis par le fabricant en cours d’utilisation. Par exemple, les comptes d’administration préexistants.

Comptes verrouillés – liste des comptes en cours d’utilisation sur l’appareil qui sont actuellement verrouillés. Il est préférable de supprimer ces comptes s’ils ne sont pas utilisés.

Utilisateurs ne nécessitant pas de réinitialisation du mot de passe – utilisateurs qui ne sont pas tenus de réinitialiser leur mot de passe de façon périodique. Il s’agit d’un risque de sécurité.

Utilisateurs avec réinitialisation du mot de passe requise – liste des utilisateurs qui doivent réinitialiser leur mot de passe.

Système

Mise à jour automatique du système – vérifie que les mises à jour automatiques sont activées (recommandé).

Antivirus installé – permet de voir l’antivirus en cours d’utilisation.

Applications de paiement installées – affichage des applications de paiement en cours d’utilisation.

Articles principaux

Voici les étapes à suivre pour télécharger VikingCloud Protect sur votre appareil Windows.

En savoir plusTéléchargement et installation de VikingCloud Protect sur votre appareil MAC.

En savoir plusVérifiez sur votre appareil si des fichiers peuvent contenir des numéros de carte de crédit complets non cryptés.

En savoir plusExaminez la configuration de sécurité de votre appareil à la recherche de vulnérabilités communes.

En savoir plus